Viele Betreiber einer WordPress-Website mussten schon einmal Erfahrungen mit WordPress-Sicherheitsproblemen machen. Das liegt nicht einmal an WordPress an sich, sondern mitunter auch daran, dass mittlerweile über 38% aller Websites weltweit mit WordPress laufen (Quelle: W3Techs). Damit bildet WordPress als System ein attraktives Angriffsziel für Kriminelle, die Schadsoftware programmieren.

Die gute Nachricht ist, dass die wenigsten Angriffe sich gegen Sie selbst richten. Die schlechte Nachricht ist, dass wie bei Windows-Systemen, aufgrund der hohen Verbreitung von WordPress viel Malware unterwegs ist. Viele WordPress-Viren nutzen gezielt bekannte Schwachstellen von nicht-aktualisierten WordPress-Installation und veralteten Plugins aus.

Wir erklären wie Sie WordPress Malware erkennen, Ihr WordPress reparieren und sich in Zukunft vor Infektionen besser schützen können.

- WordPress Malware entfernen: So befreien Sie Ihr CMS von Malware

- WordPress Malware Scanner: Infektion entdecken

- WordPress gehackt: 7 häufige Ursachen

- Tipp: Managed WordPress-Hosting mit automatischen Updates

- WordPress reparieren: Scan und Reparatur mit Wordfence

- WordPress reparieren: Manuelle Wiederherstellung

- Zusammenfassung

Sollten Sie den Verdacht haben, dass Ihre Website bereits infiziert wurde, können Sie zur Sicherheit mit einem externen WordPress Virenscanner prüfen, um welche Art von Virus es sich handelt. Ein empfehlenswerter Dienst ist der Sucuri SiteChecker: Geben Sie die Adresse Ihrer Website in den Scanner ein und klicken Sie auf Scan Website. Sollte Ihre Website bereits auf einer schwarzen Liste gelandet oder aktiver Viruscode erkennbar sein, zeigt Sucuri Ihnen das an.

Wenn Sie weiterhin Zugriff auf Ihre Website haben, installieren Sie ein Sicherheits-Plugin: wir empfehlen aufgrund der guten Erfahrungen Wordfence. Das Tool bietet bereits in der kostenlosen Basisversion die Möglichkeit an, alle WordPress-Dateien auf Befall zu überprüfen. Generell ist Wordfence ein guter WordPress Virenschutz, der auch zur Vorbeugung taugt. Lesen Sie dazu weiter im Abschnitt WordPress reparieren: Scan und Reparatur mit Wordfence.

Welche Arten von Malware-Angriffen gibt es?

Die Erkennung von Malware-Typen auf WordPress-Websites ist ein entscheidender Schritt, um effektive Maßnahmen gegen Sicherheitsbedrohungen zu ergreifen. Hier sind einige der häufigsten Malware-Typen, die WordPress-Websites betreffen, sowie deren Erkennungsmerkmale:

- Backdoors: Diese ermöglichen es Angreifern, unbemerkt Zugang zur Website zu erhalten. Sie können sich in veralteten Plugins, Themes oder sogar in der WordPress-Installation selbst verbergen. Anzeichen dafür können unerwartete Benutzerkonten, ungewöhnlicher Datenverkehr oder Dateien mit verdächtigen Namen im Website-Verzeichnis sein.

- Drive-by-Downloads: Diese Art von Malware wird automatisch heruntergeladen, wenn ein Benutzer eine infizierte Webseite besucht. Sie können durch gehackte Themes oder Plugins eingeführt werden. Anzeichen sind unerwartete Popup-Fenster oder Warnmeldungen von Antivirus-Programmen der Besucher.

- Phishing-Scripts: Diese versuchen, sensible Informationen wie Anmeldeinformationen zu stehlen. Sie können durch gefälschte Anmeldeformulare oder Seiten auf der WordPress-Website implementiert werden. Achten Sie auf ungewöhnliche Anmeldefenster oder Weiterleitungen auf Ihrer Website.

- SEO-Spam: Oft werden unsichtbare Texte oder Links zu zweifelhaften Websites in den Inhalt der Webseite eingefügt. Dies zielt darauf ab, die Suchmaschinenrankings der Ziel-Websites zu verbessern. Überprüfen Sie Ihre Webseiten und Beiträge auf ungewöhnliche oder versteckte Inhalte.

- Malvertising: Hierbei werden schädliche Anzeigen auf der Website platziert. Diese können entweder direkt in den Website-Code eingefügt werden oder durch kompromittierte Werbenetzwerke gelangen. Verdächtige Anzeigen oder Beschwerden von Nutzern können Hinweise darauf sein.

- Ransomware: Diese Art von Malware verschlüsselt Daten auf der Website und verlangt ein Lösegeld für die Entschlüsselung. Anzeichen sind unzugängliche Daten oder eine Lösegeldforderung auf der Website.

- DDoS-Bots: Diese Malware-Art nutzt kompromittierte Websites, um Distributed Denial-of-Service (DDoS) Angriffe durchzuführen. Hoher Datenverkehr ohne ersichtlichen Grund könnte ein Hinweis darauf sein.

- Cross-Site Scripting (XSS): Dabei werden schädliche Skripte in Webseiten eingefügt, die dann im Browser des Besuchers ausgeführt werden. Anzeichen können unerwartetes Verhalten auf der Website oder Berichte von Nutzern über seltsame Vorkommnisse beim Besuch Ihrer Seite sein.

Für die effektive Erkennung und Bekämpfung dieser Malware-Typen ist es wichtig, regelmäßige Sicherheitsüberprüfungen durchzuführen, Sicherheits-Plugins zu verwenden und stets auf dem neuesten Stand der Sicherheitsentwicklungen zu bleiben.

Warum eine WordPress-Installation gehackt und für Spam oder andere illegale Aktivitäten missbraucht wurde kann unterschiedliche Ursachen haben. Wie eingangs erwähnt stellt WordPress als Plattform ein attraktives Ziel für Hacker dar - nicht zuletzt weil es das beliebteste Content-Management-System weltweit ist. Es wird also verstärkt nach Schwachstellen gesucht, die von Schadsoftware missbraucht werden können. Lesen Sie mehr in unserem vorangegangenen Blogbeitrag zum Thema WordPress-Sicherheit wie Sie WordPress-Schwachstellen erkennen und beheben können.

Die häufigsten Ursachen für WordPress-Sicherheitsprobleme haben wir Ihnen nachfolgend kurz erläutert:

- **Schwache Passwörter **Schlechte Passwörter sind in Kombination mit Standardnutzernamen (Punkt 2) eins der Haupteinfallstore für Angriffe auf WordPress. Jedes Passwort kann prinzipiell von einem Skript erraten werden (Brute Force), doch für gute Passwörter sind Jahre nötig, für schlechte teilweise nur Sekunden.

- Standard-Nutzernamen wie admin Verwenden Sie nach Möglichkeit keine Standard-Nutzernamen wie admin, da diese von Malware als erstes in Kombination mit schwachen Passwörtern durchprobiert werden.

- **Keine Updates von WordPress **Neben gehackten Accounts (siehe Punkte 1-2) sind Sicherheitslücken in veralteten WordPress-Versionen mit die größte Schwachstelle. Stellen Sie also sicher, dass Ihr WordPress immer auf dem aktuellen Stand ist.

- **Keine Plugin- oder Theme-Updates **Gerne vergessen werden andere Komponenten von WordPress: Themes und Plugins enthalten alle ausführbaren Code und stellen damit ein Sicherheitsrisiko dar, sofern sie nicht auf dem aktuellen Stand gehalten und Sicherheitslücken regelmäßig geschlossen werden. Veraltete Plugins oder Themes, die nicht mehr vom Entwickler gepflegt werden, sollten besser ganz entfernt werden.

- **Unverschlüsselte Zugriffe auf den Server via http oder ftp **Jede Website sollte heutzutage verschlüsselte Übertragungen nutzen. Sowohl via FTP (Zugriff auf die Installation) als auch über das Backend von WordPress (WP-Admin) werden Ihre Passwörter über das Internet übertragen. Im Falle einer Übertragung ohne HTTPS bzw. FTP mit SSL / SFTP kann jeder Ihre Passwörter mitlesen.

- **Gecrackte Versionen von Kauf-Plugins **Manche Betreiber von WordPress-Websites versuchen sich das Geld für teure kostenpflichtige Plugins zu sparen und laden Premium-Plugins aus zweifelhaften Quellen herunter. Doch viele der Anbieter von geklauten WordPress-Plugins nutzen genau das aus und fügen der gecrackten Plugin-Kopie gleich eine Malware hinzu. Diese verbreitet Spam für Pornografie, Drogen oder ähnliches und stellt für den Cracker eine lukrative Einnahmequelle dar.

- **Unsicheres Hosting **Zu guter Letzt sei noch der Hoster als Schwachstelle genannt. Sie können sich das Hosting wie das Fundament Ihres Hauses vorstellen. Ist es nicht solide, sackt das Haus irgendwann ab - oder im Falle von WordPress wird es eben gehackt - egal wie gut Ihre Installation selbst in den Punkten 1-6 abgesichert ist. Für eine empfehlenswerte Hosting-Lösung, siehe den nachfolgenden Tipp.

Tipp: Managed WordPress-Hosting mit automatischen Updates

Sie betreiben eine WordPress-Website und möchten Ihre Website abgesichert und laufend gewartet wissen um Hacking vorzubeugen? In vielen Anwendungsfällen hilft schon ein Managed Hosting, bei dem der Anbieter sich um die Absicherung des Servers, eine automatische Datensicherung und die Aktualisierung von WordPress kümmert.

Speziell für WordPress-Hosting empfehlen wir gerne Raidboxes *, da die Server große Speicherkontingente (mindestens 2 GB) bereitstellen und jede Nacht automatischen Backups erstellt werden. Beim Fully Managed Tarif für mtl. 30 € * werden nicht nur Core- und Theme-Updates durchgeführt, es werden auf Wunsch auch alle installierten WordPress-Plugins automatisch aktualisiert.

Welcher Hosting-Tarif für Ihr WordPress geeignet oder ob ein individuelles Wartungspaket bei AWEOS die bessere Option ist, erörtern wir gerne im persönlichen Gespräch mit Ihnen.

Bevor Sie loslegen erstellen Sie unbedingt ein Backup Ihrer WordPress-Installation und Datenbank, da unter Umständen einige Dateien gelöscht werden. Denn wenn Sie ein Backup haben, ist eine manuelle Bereinigung einzelner Dateien immer noch mit etwas Aufwand möglich. In der Regel ist eine Nutzung von automatischen Backup-Plugins noch möglich - eine Anleitung finden Sie in unserem Blogpost zum Thema WordPress-Backup. Laden Sie das Backup unbedingt auf Ihren Rechner herunter! Alternativ führen Sie eine manuelle Sicherung durch, die wir weiter unten erklären.

Gehen Sie anschließend so vor:

- WordPress Update: Führen Sie ein WordPress-Update auf die neuste Version durch und aktualisieren Sie anschließend alle Plugins und Themes über die Update-Verwaltung

- Passwörter ändern: Ändern Sie unbedingt alle Passwörter von WordPress-Nutzerkonten Ihrer Website. Vor allem Admin-Konten, einschließlich Ihres eigenen, sollten oberste Priorität haben. Löschen Sie ggf. von der Malware angelegte Admin-Konten

- Datenbank-Passwort: Ändern Sie am besten auch das Datenbank-Passwort bei Ihrem Hoster und anschließend in der Datei wp-config.php in der Zeile _define( ‚DB_PASSWORD‘, ‚123456789‘ ); _- die Datei liegt im WordPress-Stammverzeichnis und ist via (S)FTP zugänglich. Bearbeiten Sie sie mit einem Texteditor direkt auf dem Server.

- Backup: Erstellen Sie ein weiteres Backup. Es mag überflüssig erscheinen, aber so ersparen Sie sich die o. g. Schritte erneut ausführen zu müssen. Falls Sie dazu ein Backup-Plugin wie UpDraft nutzen, laden Sie das Backup anschließend herunter

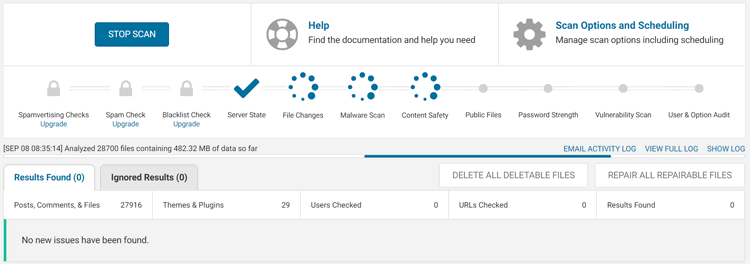

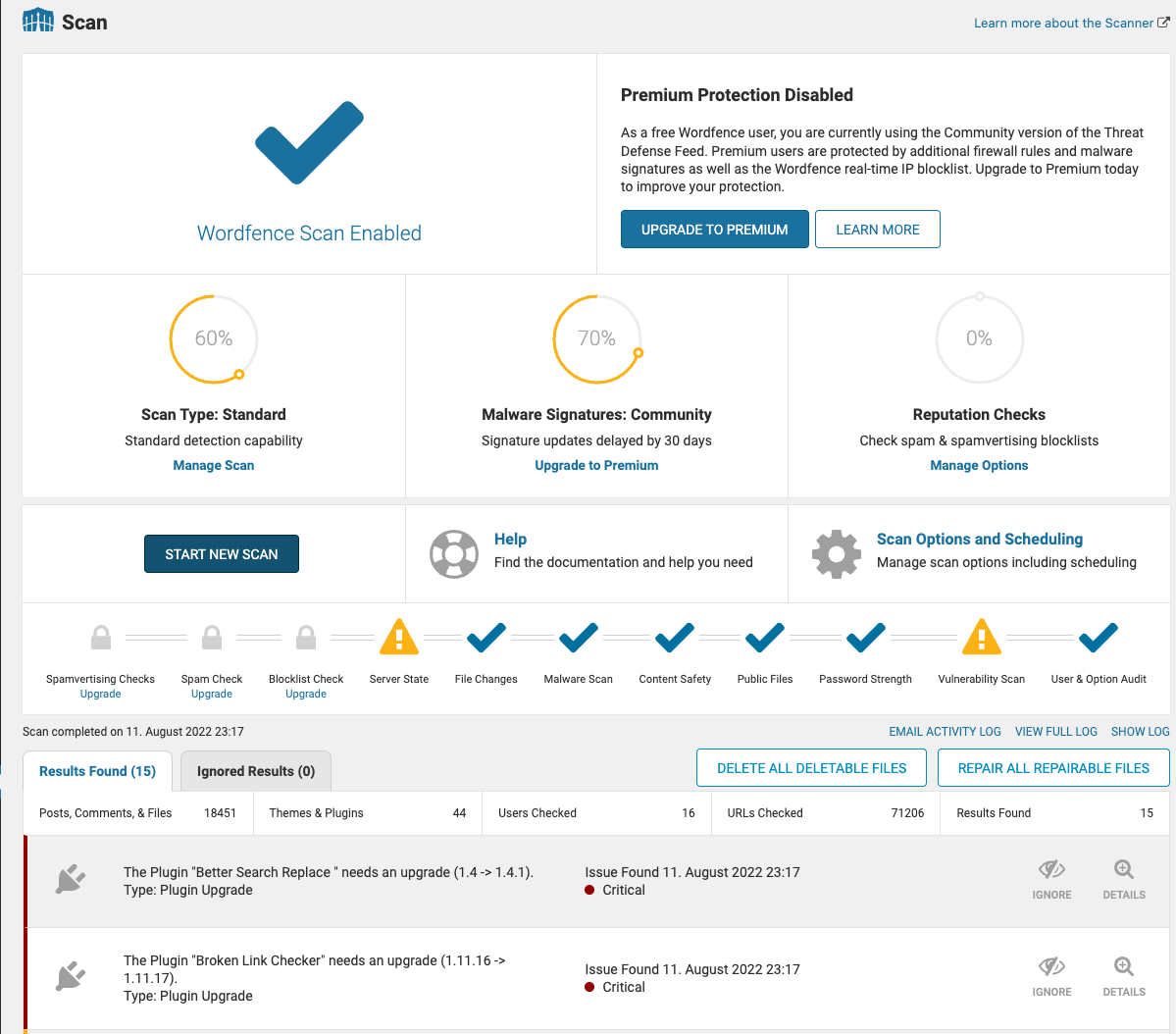

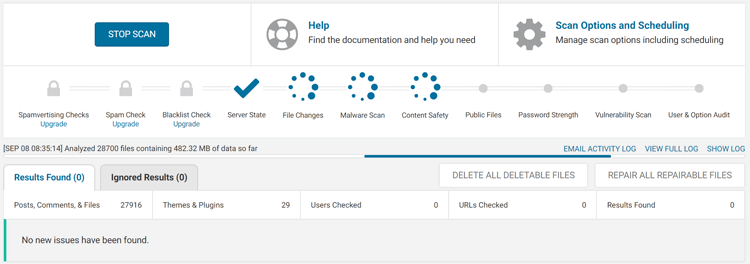

- WordPress Scan: Gehen Sie jetzt in WP-Admin auf Wordfence > Scan. Klicken Sie auf Scan Options and Scheduling. Schalten Sie High Sensitivity ein und klicken Sie auf Save Changes. Klicken Sie danach auf Start Scan. Sollte der Scan zu lange dauern oder abbrechen, gehen Sie in den Scan Options weiter unten zum Bereich General Options. Entfernen Sie dort die Haken bei Scan files outside your WordPress installation und Scan images, binary, and other files as if they were executable. Speichern Sie die Einstellungen wieder mit Save Changes und starten Sie den Scan erneut

- Infizierte Dateien: Sobald der Scan abgeschlossen ist, erscheinen in der Ergebnisliste alle Dateien, die Wordfence für infiziert hält.

- Löschen von Dateien: Einige verdächtigen Dateien können Sie entweder von Hand bearbeiten oder löschen lassen. Beachten Sie, dass Sie gelöschte Dateien nur aus Ihrem zuvor erstellten Backup wiederherstellen können

- Wordfence: Sehen Sie sich von Wordfence gemeldete Veränderungen an WordPress-Core-, Theme- oder -Plugin-Dateien an. Nutzen Sie, wenn möglich, die Option zur Reparatur der Datei

- Gehen Sie die Liste Punkt für Punkt durch, bis alle Meldungen behandelt wurden

- Führen Sie den Scan erneut aus, um sicherzugehen, dass alle Infektionen entdeckt wurden und wiederholen Sie ggf. die o. g. Schritte wo nötig Es gibt verschieden Gründe warum sich WordPress nur noch manuell retten lässt. In manchen Fällen kommt es vor, dass die Malware Ihr WordPress unbrauchbar macht, so dass Sie sich nicht mehr einloggen können. Auch aus Sicherheitsgründen kann es sinnvoll sein, bei einem gehackten WordPress den Adminbereich zu meiden - denn es sind potentiell alle Anmeldeinformationen (Benutzernamen und Passwörter) kompromittiert.

Der erste Schritt sollte ein vollständiges WordPress-Backup sein, also alle Daten auf dem WordPress-Server sowie der zugehörigen Datenbank. Laden Sie sowohl den gesamten WordPress-Ordner als auch das Abbild der Datenbank auf Ihren lokalen Computer herunter. Gehen Sie dazu wie folgt vor:

**Datenbank: **

- Nutzen Sie bei Ihrem Hosting-Anbieter die bereitgestellte Möglichkeit auf die Datenbank zuzugreifen - bei den meisten Anbietern ist das über PHPMyAdmin

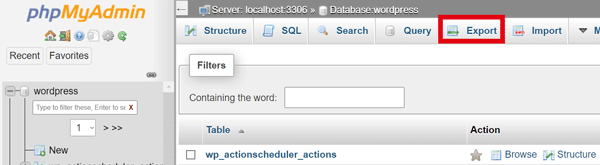

- Melden Sie sich dort in der Datenbank für WordPress an und gehen Sie in der Oberfläche von PHPMyAdmin auf Export.

- Wählen Sie das Format SQL und klicken Sie auf Go. Das Datenbankabbild wird jetzt heruntergeladen.

WordPress-Installation und Medien:

- Erstellen Sie auf Ihrem lokalen PC einen neuen Ordner WordPress Backup

- Loggen Sie sich via (S)FTP auf Ihrem Server ein und wechseln Sie ins WordPress-Stammverzeichnis

- Markieren Sie alles und ziehen Sie die Dateien in den Ordner WordPress Backup.* *Der Download wird eine Weile dauern, wenn Sie viele Bilder und Videos haben unter Umständen auch mehrere Stunden. Lassen Sie ihn unbedingt bis zum Ende laufen, damit Sie ein komplettes Backup haben.

Ist das Backup komplett heruntergeladen, können Sie mit der Wiederherstellung starten. Dabei gibt es verschiedene Vorgehensweisen: A) Wenn Sie genau wissen, welche Dateien von Malware befallen sind bzw. von dieser nachgeladen wurden, können Sie **infizierte Dateien gezielt löschen **und gegen das Original austauschen. Diese Vorgehensweise eignet sich aber nur, wenn Sie absolut sicher sind, alle Dateien gefunden zu haben. Häufig verstecken sich noch kleinere Code-Schnippsel eines Virus in diversen Dateien. Bei tausenden Dateien ist es schwer dies händisch zu tun.

B) Sicherer ist es, wenn Sie die komplette WordPress-Installation löschen. Aus dem zuvor gezogenen Backup können dann z. B. Medien wiederhergestellt werden.

- Gehen Sie zum Löschen via (S)FTP auf Ihren Server und entfernen Sie alle Dateien und Ordner im WordPress-Stammverzeichnis außer .htaccess und wp-config.php

- Ändern Sie am besten gleich das Passwort Ihrer WordPress-Datenbank bei Ihrem Hosting-Anbieter und anschließend in der Datei wp-config.php. Öffnen Sie dazu die Datei direkt vom Server mit einem Texteditor und ersetzen Sie das Passwort in der Zeile define( ‘DB_PASSWORD’, ‘123456789’ ); durch das Neue

- Laden Sie auf WordPress.org die aktuelle WordPress-Version herunter und entpacken Sie das ZIP-Archiv auf Ihrem PC

- Ziehen Sie alle Dateien in das nun (fast) leere WordPress-Verzeichnis auf Ihrem Server und warten Sie bis der Upload komplett ist

- Prüfen Sie anhand Ihres Backups welche Plugins Sie zuvor installiert hatten. Laden Sie diese ebenfalls von WordPress.org in der neusten Version herunter (sofern es sich um kostenlose Plugins handelt). Bei kostenpflichtigen Plugins können Sie diese in der Regel mindestens ein Jahr beim Entwickler erneut herunterladen

- Laden Sie die Plugins, nach dem Sie sie entpackt haben, via (S)FTP in den Ordner /wp-content/plugins

- Aus Ihrem Backup: gehen Sie in den Unterordner /wp-content/uploads und laden Sie alle Mediendateien samt Ordnerstruktur wieder auf den Server. Bilder und Videos liegen in der Regel in diesem Format ab: /jahreszahl/monat/bild.jpg - also z. B. /2020/09/bild.jpg. Wählen Sie also alle Ordner mit Jahreszahl aus

- Manche Plugins nutzen ebenfalls den Unterordner /uploads - prüfen Sie hier im Einzelfall immer, ob die Dateien aus Ihrem Backup noch benötigt werden und vor allem ob sie infiziert sind

- Prüfen Sie Ihr Theme aus dem Backup auf Malware-Befall und laden Sie es nur hoch, wenn Sie sicher sind, dass es frei von Schadsoftware ist

- Nachdem Sie alle Dateien hochgeladen haben, sollte Ihre Website wieder grundlegend funktionieren. Überprüfen Sie, ob Sie sich wieder unter ihre-website.de/wp-admin anmelden können.

- Ist ein Login möglich, ändern Sie anschließend Ihr Passwort und das aller anderen Nutzer - insbesondere solcher mit Admin-Berechtigungen. Löschen Sie ggf. von der Malware angelegte Nutzerkonten mit Admin-Zugriff

- Prüfen Sie Ihre Blog-Beiträge und Seiten, ob die Malware Änderungen vorgenommen oder neue Inhalte angelegt hat - denn häufig werden infizierte Websites für illegale Werbung oder Spam missbraucht

Wie schütze ich WordPress vor Malware

Der Schutz einer WordPress-Website vor erneuten Angriffen ist essenziell, um die Integrität und Sicherheit der Website langfristig zu gewährleisten. Eine Digitalagentur wie die AWEOS GmbH kann hierbei eine Schlüsselrolle spielen, da sie spezialisiertes Wissen und Ressourcen zur Verfügung stellt, um die Sicherheit zu stärken. Hier sind einige Ansätze und Dienstleistungen, die eine Digitalagentur bieten kann:

- Regelmäßige Sicherheitsaudits: Eine Digitalagentur kann regelmäßige Überprüfungen der Website durchführen, um potenzielle Sicherheitslücken zu identifizieren und zu schließen. Dies beinhaltet die Überprüfung von Code, Plugins, Themes und der allgemeinen Konfiguration der Website.

- Implementierung fortgeschrittener Sicherheitstechnologien: Agenturen können fortschrittliche Sicherheitslösungen wie Web Application Firewalls (WAF), Intrusion Detection Systems (IDS) und regelmäßige Malware-Scans implementieren, um die Website zu schützen.

- Aktualisierung und Wartung: Die Agentur kann sicherstellen, dass alle Komponenten der Website, einschließlich WordPress selbst, Plugins und Themes, stets aktuell sind, um bekannte Sicherheitslücken zu schließen.

- Backup- und Wiederherstellungsdienste: Einrichtung und Verwaltung von Backup-Lösungen, um sicherzustellen, dass im Falle einer Sicherheitsverletzung schnell wiederhergestellt werden kann.

- Monitoring und Alarmierung: Überwachung der Website auf ungewöhnliche Aktivitäten und sofortige Benachrichtigung im Falle eines potenziellen Sicherheitsvorfalls.

- Beratung zu Best Practices: Beratung in Bezug auf Sicherheitsbest Practices, einschließlich der Verwendung starker Passwörter, der richtigen Konfiguration von Zugriffsrechten und der sicheren Verwaltung sensibler Daten.

- Incident Response Planung: Entwicklung und Implementierung eines Incident Response Plans, der im Falle eines Sicherheitsvorfalls schnell und effizient umgesetzt werden kann.

- Anpassung der Sicherheitsstrategie: Anpassung der Sicherheitsstrategie an spezifische Bedürfnisse und Risikoprofile der Website, um einen umfassenden Schutz zu gewährleisten.

- Compliance und rechtliche Beratung: Unterstützung bei der Einhaltung relevanter Datenschutz- und Sicherheitsvorschriften, um rechtliche Risiken zu minimieren.

Durch die Inanspruchnahme dieser Dienstleistungen einer Digitalagentur kann eine WordPress-Website nicht nur effektiv vor zukünftigen Angriffen geschützt werden, sondern es kann auch ein höheres Maß an Vertrauen und Sicherheit für die Benutzer und Betreiber der Website geschaffen werden.

In unserem Beitrag haben wir Ihnen erläutert wie Sie mit einem WordPress-Virenscanner eine Infektion feststellen und häufige Ursachen für gehackte WordPress-Websites aufgezeigt. Zudem haben wir zwei Wege um einen Malware-Befall Ihres WordPress wieder loszuwerden ausführlich erklärt - manuell oder mit Unterstützung des Security-Plugins Wordfence.

In der Praxis sehen wir aber immer wieder auch schwierige Fälle, die etwas mehr Wiederherstellungsaufwand mit sich bringen. Gerade bei komplexen Infektionsszenarien, die viel Fingerspitzengefühl erfordern, ist es sinnvoll sich von einem WordPress-Spezialisten helfen zu lassen. Unser Team hat bereits zahlreiche Infektionen erfolgreich beseitigt und hilft Ihnen gerne bei der Rettung Ihres WordPress-CMS weiter. Vereinbaren Sie noch heute ein Beratungsgespräch!

Hinweis: Die mit Sternchen (*) gekennzeichneten Verweise sind sogenannte Provision-Links. Klicken Sie auf einen solchen Link und kaufen darüber ein, erhalten wir von diesem Einkauf eine Provision. Der Preis für Sie ändert sich dadurch nicht.