- WordPress gehackt: Was tun?

- Hackerangriff auf Ihre WordPress-Website

- Bereinigung einer infizierten WordPress-Website

- Ist meine Website mit WordPress gehackt?

- WordPress gehackt? DIY-Anleitung zur Bereinigung

- Wichtige Hinweise zur Sicherheit von WordPress Der schlimmste Fall tritt ein: WordPress gehackt, die Website ist offline oder verteilt fleißig Viren / Malware an die eigene Kundschaft. Häufig erhalten wir als WordPress-Agentur Supportanfragen, solche Websites wieder zu bereinigen, wobei wir sehr gerne unterstützen.

In diesem Beitrag möchten wir Ihnen aber auch selber die nötigen Mittel in die Hand geben, Malware-Befalle zu bereinigen. Außerdem möchten wir Ihnen das nötige Hintergrundswissen mitgeben, was genau bei einem WordPress-Hack im verborgenen abläuft.

Hackerangriff auf Ihre WordPress-Website

Zu Beginn möchten wir einen häufigen Irrglauben beseitigen: Wenn Ihre WordPress-Website gehackt wurde, dann war das der Wahrscheinlichkeit nach, kein gezielter Angriff auf Ihr Unternehmen. Auszuschließen ist das ohne eine genaue Analyse natürlich nicht, aber deutlich häufiger läuft es so ab:

- Es taucht eine neue, kritische Sicherheitslücke in einem WordPress-Theme oder Plugin (selten auch im WordPress-Kern) auf.

- Hacker entwickeln einen “Bot”: ein Programm, das automatisch Websites im Internet auf das Vorhandensein der neuen Sicherheitslücke prüft.

- Findet diese Schadsoftware eine Website, die zum Beispiel das Plugin mit der neuen Sicherheitslücke verwendet, infiziert der Bot automatisch diese Website / greift die Lücke an.

- Die Website wurde dann befallen und wird in den meisten Fällen so manipuliert, dass Sie den Zwecken des Hackers dient: So wird zum Beispiel Traffic von Google auf andere Websites umgeleitet, es werden Viren und Malware auf Kunden verteilt oder einfach nur Daten abgegriffen. In den seltensten Fällen (unserer Erfahrung nach) wird die Website einfach offline gestellt.

Als WordPress-Experten, die sich ebenfalls viel mit der Programmierung von Themes und Plugins beschäftigen, können wir auf Basis unseres Erfahrungsschatzes sagen, dass dies häufig der Weg ist, wie die meisten Websites mit WordPress gehackt werden.

Bereinigung einer infizierten WordPress-Website

Wenn Sie gerade Opfer eines Malware-Befalls auf Ihrer WordPress-Website wurden, dann gibt es gute und schlechte Neuigkeiten.

Die gute Nachricht: Sie können mit hoher Wahrscheinlichkeit Ihre Website bereinigen, absichern und dann ohne Virenbefall weiterbetreiben.

Die schlechte Nachricht: Bereinigung und Absicherung der Website kann mit sehr viel Aufwand verbunden sein. Es gibt zwar Tools und Werkzeuge die wir in diesem Beitrag vorstellen, die eine Bereinigung vereinfachen, aber da jeder Virus / Malware-Befall anders sein kann, ist es nie einfach zu sagen, ob nun alle Lücken geschlossen wurden.

Ein großes Problem bei der WordPress-Virenbeseitigung ist, dass die Schadsoftware sich in fast allen Fällen eigenständig vervielfältigt. Der Schadcode ist oft so geschrieben, dass er nicht nur Viren verteilt oder den Traffic auf anderen Websites umleitet, sondern so, dass er auch jede vorhandene Datei in Ihrem Webspace mit diesem Schadcode beschreibt. Löscht man also die infizierte Datei, dann gibt es meist hunderte bis tausende Dateien, die ebenfalls den Schadcode enthalten und ausführen. Wird dann eine der anderen infizierten Dateien ausgeführt, werden die gerade bereinigten Dateien neu infiziert.

Das ist natürlich extrem ärgerlich, aber es ist keine ausweglose Situation! Wir möchten Ihnen in diesem Beitrag einfache Wege und Möglichkeiten aufzeigen, wie Sie Ihre WordPress-Website bereinigen können. Sollte Ihnen diese Anleitung nicht ausreichend weiterhelfen, können Sie natürlich auch unsere Digitalagentur mit der professionellen WordPress-Virenbeseitigung beauftragen.

Ist meine Website mit WordPress gehackt?

Es gibt eine Reihe an “Red Flags”, an denen Sie eine infizierte WordPress-Website erkennen können. Generell lässt sich sagen: Achten Sie darauf, ob Ihre Website sich “komisch verhält” also plötzlich andere Inhalte, kryptische Zeichen oder ähnliches anzeigt. Da wie bereits erwähnt jeder WordPress-Befall anders sein kann, sollte man hier immer mit offenen Augen durch die eigene Website gehen.

Darüber hinaus gibt es natürlich ein paar eindeutige Anzeichen:

- Wenn Sie in der Google-Suche auf ein Suchergebnis Ihrer Website klicken und dann auf einer anderen Website landen, könnte ein Virus den Traffic umleiten. Oft wird in den Suchergebnissen auch der Titel und die META-Beschreibung verändert.

- Wenn Ihre Website sehr langsam geworden ist, oder Sie plötzlich keine Berechtigungen mehr haben, um gewisse Seiten im WordPress-Backend (wie zum Beispiel die Pluginseite) aufzurufen, könnte das ein Anzeichen sein, dass ein Virus versucht zu vermeiden, dass Sie ihn entfernen.

- Wenn Sie in Ihrem Webspace-Ordner (FTP) plötzlich Dateien mit ungewöhnlichen Namen (z.B. oihqwdohwqoihOIfpof.php) finden, dann ist das oft ein deutlicher Hinweis auf eine WordPress-Infizierung. Wenn Sie dann den Inhalt dieser Dateien (mit einem Text-Editor!) prüfen, dann könnte Ihnen auffälliger Code (meisten verschlüsselt) auffallen.

- Ein ganz klares Anzeichen ist natürlich, wenn Ihr Browser (oder der Browser Ihrer Kunden) bereits eine Warnmeldung über den möglichen Befall anzeigt. Ein solches Beispiel ist oben im Titelbild unseres Beitrages.

WordPress gehackt? DIY-Anleitung zur Bereinigung

Nun kommen wir zur eigentlichen Bereinigung. Bitte beachten Sie, dass wir keine Haftung für Schäden an Ihrer Website übernehmen und auch keine Garantie auf eine 100 % Bereinigung stellen können. Wir können Ihnen lediglich Tipps und Tricks auf Basis unserer jahrelangen Erfahrung in der Bereinigung von WordPress-Websites geben. Natürlich gibt es auch noch weitere Bereinigungswege, die aber oft einen Spezialisten erfordern. So schreiben wir zum Beispiel oft ein eigenes Bereinigungsprogramm, das den Schadcode in allen infizierten Dateien erkennt und auf einen Schlag bereinigt. Das ist in Form einer solchen Anleitung leider zu komplex.

Schritt #1: Deaktivierung der Website

Solange die Website aktiv ist, kann die infizierte WordPress-Website nicht nur Ihre Kunden befallen oder fehlleiten, sondern Hacker haben womöglich auch Zugriff auf Ihre (Kunden-)Daten. Daher deaktivieren Sie die Website am besten sofort. Dazu gibt es verschiedene Wege:

- Bitten Sie Ihren Hoster um die Deaktivierung Ihrer Website.

- Sperren Sie Ihre Website über die .htaccess-Datei

- Laden Sie Ihre Website lokal herunter und löschen Sie diese dann vom Webspace (FTP)

- Nutzen Sie ein Plugin wie unser AWEOS WP-Lock zum Sperren der WordPress Website, aber beachten Sie, dass je nach Virus auch diese Sperrung umgangen werden kann.

In der Regel reicht eine Sperrung mit WP Lock, das geht oft sehr schnell und bietet die meiste Flexibilität bei der Bereinigung, denn: Das Frontend (die Seite, die der Nutzer sieht) wird nicht mehr angezeigt, aber das WordPress Backend (Ihr Administratorbereich) funktioniert nach wie vor, sodass Sie zum Beispiel eine Bereinigung der Website mit der WordFence-Erweiterung laufen lassen können.

Bitte beachten Sie: Sie haften für die Schäden, denen Website-Besucher durch den Aufruf Ihrer infizierten WordPress-Website entstehen können.

Schritt #2: Sicherung der infizierten WordPress-Website

Bestenfalls haben Sie auf Ihrer Website bereits mit einem Backup-Plugin (zum Beispiel BackupWordPress) gearbeitet und verfügen über ein frisches Backup mit dem Stand bevor die WordPress-Website gehackt wurde. Laden Sie dieses - und unbedingt auch ein neues Backup der infizierten Website - herunter.

Mit dem Backup vor der Infizierung können Sie sich viel Arbeit bei der Bereinigung sparen und stattdessen einfach nach der Wiederherstellung des Backups die Sicherheitslücken suchen und schließen. Meistens reichen da Updates für WordPress, das Theme und die Plugins.

Mit dem Backup der infizierten Website können Sie genau festhalten, was passiert ist und haben auch Beweise, die Sie womöglich gerichtlich benötigen, wenn Seitenbesucher Schadensersatzansprüche geltend machen wollen. Genauso haben Sie natürlich Beweise, falls aus der Infizierung ein Täter herzuleiten sein sollte (was in der Regel leider unwahrscheinlich ist).

Schritt #3: Änderung aller Hosting- und WordPress-Passwörter

Für viele Website-Betreiber ist dieser Schritt mit viel Aufwand verbunden, aber er sollte bestenfalls nie übersprungen werden. Auch wenn eine Website erfolgreich von einem Malware-Befall bereinigt wurde, kann der Hacker sich sehr viele Zugangsdaten automatisch zugeschickt haben. Wenn dieser dann Monate später die Seite erneut befallen möchte und die Zugangsdaten sich nicht verändert haben, hat er leider sehr leichtes Spiel.

Diese Zugangsdaten sollten Sie bestenfalls ändern:

- Hosting-Zugangsdaten (z.B. 1und1 / Strato / etc.)

- E-Mailpasswörter

- FTP & SSH-Zugangsdaten

- WordPress-Benutzeraccounts

- Passwörter für die MySQL-Datenbanken

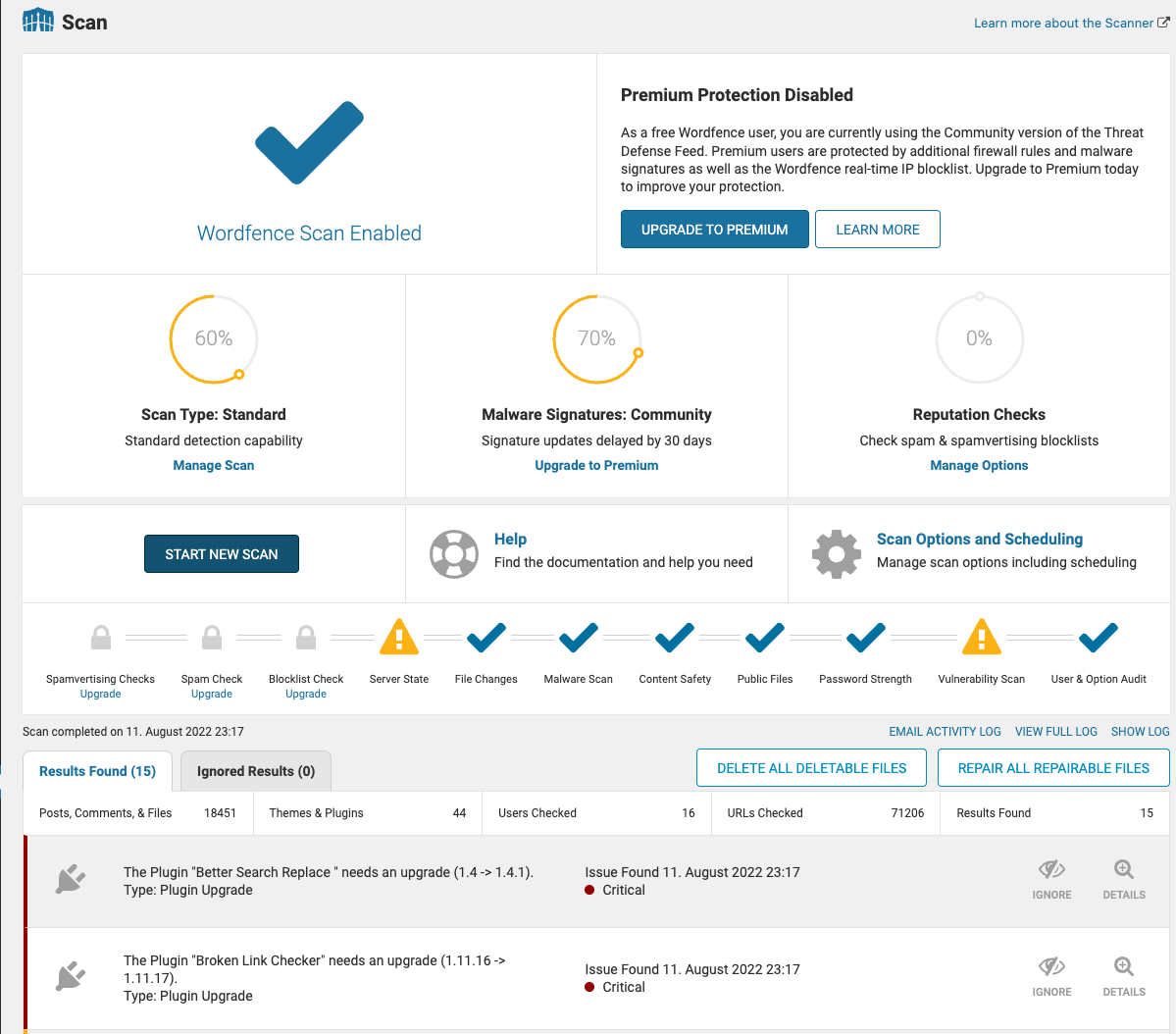

Schritt #4: Malware-/Virenscan mit WordFence

Eines der unserer Meinung nach besten Sicherheitsplugins für WordPress ist das Plugin WordFence. Je nach WordPress-Infizierung kann es sogar ausreichen, einen Scan mit dem WordFence Plugin durchzuführen und dort dann die Korrektur der infizierten Dateien auszuwählen. WordFence vergleicht alle WordPress-Dateien mit ihrem eigentlichen Zustand und kann erkennen, wenn Dateien böswillig manipuliert wurden.

Schritt #5: Manuelle Bereinigung von WordPress

In der Vergangenheit hatten wir Fälle, in denen WordFence eine infizierte Website einwandfrei bereinigen konnte (natürlich sollten Sie Ihre Zugangsdaten trotzdem unbedingt ändern), aber es gibt leider auch Fälle, wo eine manuelle Bereinigung der infizierten WordPress-Installation notwendig wird.

Schlussendlich gibt es auch Schadsoftware, die gezielt den Einsatz von WordFence blockiert, um nicht aus dem infizierten WordPress-System entfernt zu werden. In solchen Fällen sollte die Kommunikation der PHP-Dateien untereinander durch eine Anpassung der .htaccess-Datei unterbunden werden und eine manuelle Bereinigung stattfinden.

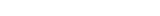

Infizierte WordPress-Dateien können dann in etwa so, wie in der Abbildung aussehen. Das ist zum Beispiel die zentrale index.php Datei, die im Root-Verzeichnis einer befallenen WordPress-Installation lag.

Normalerweise ist der Inhalt dieser Datei lediglich:

Aber die infizierte Datei sah so aus:

Eine Datei, die so aussieht, ist eigentlich auch ohne Verständnis von PHP als infizierte Datei erkennbar, da WordPress, sowie die Hersteller der meisten Themes und Plugins auf eine ordentliche Code-Struktur achten. Hier wurde bewusst Code auf eine Weise geschrieben, der die eigentlichen Befehle verschlüsselt, sodass nicht sofort klar ist, mit welchem (externen) Server die Schadsoftware kommuniziert.

Wenn Ihre WordPress-Installation auf der neuesten Version ist, können Sie einfach eine frische WordPress-Installation herunterladen und mit den Dateien in Ihrem Webspace (FTP) vergleichen. In der Regel können Sie die Dateien in WP-Admin / WP-Includes problemlos mit einer frischen WordPress-Installation ersetzen. Bitte beachten Sie aber, dass dies je nach Installation und Seite zu Problemen führen kann. Sie sollten diese Maßnahmen also nur treffen, wenn Sie sich dies ausreichend zutrauen. Gerne helfen wir Ihnen bei der professionellen Bereinigung Ihrer WordPress-Website nach einem Hackerangriff oder Malware-Befall. Rufen Sie uns unter 0212 / 250 852 50 an oder nutzen Sie unser Online-Formular, um ein Beratungsgespräch zu vereinbaren. Teilen Sie uns gerne direkt in Ihrer Anfrage mit, wenn es um einen akuten Befall Ihrer Website geht. In der Regel bieten wir auch die Bereinigung Ihrer Website über Nacht oder über das Wochenende an, damit Ihre Website schnellstmöglich wieder funktioniert.

Wichtige Hinweise zur Sicherheit von WordPress

In vielen Kundengesprächen werden wir gefragt: Ist WordPress eigentlich sicher? Die Frage wird deswegen gerne gestellt, weil man in der Vergangenheit bereits von einigen WordPress-Hackerangriffen gehört hat.

Doch unsere Antwort ist ganz klar: Ja! WordPress ist sicher (wenn richtig verwaltet). Dass WordPress-Websites sehr häufig angegriffen werden, liegt einfach an der enormen Beliebtheit des Content-Management-Systems. Hacker entwickeln Schadsoftware gerne für die breite Masse. Bei den sehr großen und weiterhin wachsenden Marktanteilen von WordPress ist daher klar, wieso sich darauf konzentriert wird. Trotzdem macht es in unseren Augen keinen Sinn, deshalb bewusst auf ein kleineres, unbekannteres CMS zu setzen und auf die ganzen Vorteile, die WordPress mit sich bringt zu verzichten.

Schließlich ist es nicht sehr schwierig, eine WordPress-Website dauerhaft sicher betreiben zu können: Wie bei allen technischen Systemen, sollten Sie regelmäßige Wartungen und Updates durchführen, starke Passwörter verwenden und bestenfalls auch eine Zwei-Schritte-Verifizierung.

Darüber hinaus bietet WordFence auch in der kostenfreien Version einen unglaublich guten Schutz - unserer Meinung nach. Erfahrungsgemäß erhalten wir die häufigsten Anfragen zur Bereinigung einer infizierten WordPress-Website von Seitenbetreibern, die selten Updates gemacht haben und viele Plugins (auch von Hobby-Entwicklern) in ihrer Business-Website verwenden. Dass eine Website, die regelmäßige Wartungen durchführt, durch eine Zero-Day-Lücke (also eine ganz neue Sicherheitslücke) gehackt wird, kam auch in unserer langjährigen Agenturerfahrung noch nicht vor.